Ich habe eine sehr ähnliche Fragestellung, deshalb erlaube ich mir, diesen alten Thread hervorzuholen.

Ich möchte die Firewall-Regeln vereinfachen bzw. nicht benötigte entfernen und bin auf folgende Regel gestoßen:Mein Kommentar "VPN-Zugriffe innerhalb des LANs erlauben" ergibt für mich keinen Sinn und insgesamt wüsste ich nicht, warum die explizit erlaubt werden müssten und daher habe ich die Regel deaktiviert.

Nun kann ein PC (den wir als Jump-Host benutzen) im lokalen Netz des Routers keine DNS-Anfragen mehr durchführen.

Ein trace # firewall liefert kein Ergebnis.

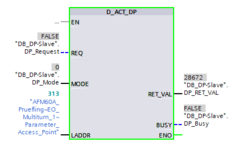

Ein trace # DNS hingegen liefert folgendes Ergebnis:Die Regel VPN-PROTECT-LAN ist eine Catch-All-Regel, falls über VPN ein nicht gewünschten Zugriff erfolgt und soll einen SNMP-Trap sowie eine E-Mail erzeugen. Die Regel schaut wie folgt aus:Warum greift diese Regel - sie soll durch nur bei einem Paket über VPN-Route greifen?

Und obwohl diese Regel greift, wird kein SNMP-Trap erzeugt und keine E-Mail verschickt. Beides funktioniert aber, wenn ich über VPN explizit eine unerwünschte Aktion auslöse, beispielsweise ping an eine nicht erlaubte Maschine.

Die Regel VPN-PROTECT-LAN dürfte doch nur greifen, wenn das Paket irgendwie mit VPN zu tun hat?

Die sonstige Internet-Konnektivität des PCs ist nicht beeinträchtigt, alles, was ohne DNS funktioniert, läuft auch.

Insbesondere bin ich zu diesem Zeitpunkt über eine Site-2-Site-VPN-Verbindung per Remote-Desktop auf dem PC eingeloggt.

Ich verstehe nicht was hier schief läuft und bräuchte Eure Tipps.

Ich möchte die Firewall-Regeln vereinfachen bzw. nicht benötigte entfernen und bin auf folgende Regel gestoßen:

Code:

VPN-LAN-TO-LAN-ERLAUBEN ANY LOCALNET LOCALNET %Lcds0 @v %A No No 0 No Yes 0 0 Nun kann ein PC (den wir als Jump-Host benutzen) im lokalen Netz des Routers keine DNS-Anfragen mehr durchführen.

Ein trace # firewall liefert kein Ergebnis.

Ein trace # DNS hingegen liefert folgendes Ergebnis:

Code:

[DNS] 2024/02/08 16:32:11,827DNS Rx (INTRANET): Src-IP 10.0.1.161, RtgTag 0Transaction ID: 0xdfeeFlags: 0x0100 (Standard query, No error)Queries www.google.de: type A, class INSTD A for www.google.deNot found in local DNS database => forward to next server[DNS] 2024/02/08 16:32:11,828 [info] :query blocked by firewall rule VPN-PROTECT-LAN => refuse request from 10.0.1.161Code:

VPN-PROTECT-LAN ANY ANYHOST LOCALNET %Lcds0 @v %R %M %N No No 0 Yes Yes 0 0 Und obwohl diese Regel greift, wird kein SNMP-Trap erzeugt und keine E-Mail verschickt. Beides funktioniert aber, wenn ich über VPN explizit eine unerwünschte Aktion auslöse, beispielsweise ping an eine nicht erlaubte Maschine.

Die Regel VPN-PROTECT-LAN dürfte doch nur greifen, wenn das Paket irgendwie mit VPN zu tun hat?

Die sonstige Internet-Konnektivität des PCs ist nicht beeinträchtigt, alles, was ohne DNS funktioniert, läuft auch.

Insbesondere bin ich zu diesem Zeitpunkt über eine Site-2-Site-VPN-Verbindung per Remote-Desktop auf dem PC eingeloggt.

Ich verstehe nicht was hier schief läuft und bräuchte Eure Tipps.

Statistik: Verfasst von Hagen2000 — Gestern, 17:05